WinRAR

WinRAR de un vistazo

- WinRAR es una potente herramienta de compresión con muchas funciones adicionales integradas para ayudarle a organizar sus archivos comprimidos.

- WinRAR te pone por delante de la multitud cuando se trata de compresión. Al crear archivos más pequeños, WinRAR es a menudo más rápido que la competencia. Esto le ahorrará espacio en disco, los costos de transmisión y valioso tiempo de trabajo también.

- WinRAR soporta todos los formatos de compresión populares (RAR, ZIP, CAB, ARJ, LZH, ACE, TAR, GZip, UUE, ISO, BZIP2, Z y 7-Zip).

- WinRAR es ideal para archivos multimedia. WinRAR reconoce automáticamente y selecciona el mejor método de compresión. El algoritmo de compresión especial comprime archivos multimedia, ejecutables y bibliotecas de objetos particularmente bien.

- WinRAR te permite dividir archivos en volúmenes separados fácilmente, por lo que es posible guardarlos en varios discos, por ejemplo.

- WinRAR también es ideal, si va a enviar datos a través de la web. Su contraseña de cifrado de 256 bits y su tecnología de firma autenticada le dará la tranquilidad de saber que usted ha estado buscando.

- WinRAR es un producto de prueba, es decir, usted tiene la oportunidad de probar a fondo. El programa se puede utilizar totalmente gratis durante 40 días!

- WinRAR licencias son válidas para todas las versiones de idiomas y plataformas disponibles. Si usted ha comprado varias licencias, incluso se puede mezclar versiones para satisfacer sus propias necesidades personales.

contraseña:itdes

UltraISO Premium Edition v9.5.3.2900

UltraISO is in sole possession of the intellectualized ISO document format analyzer, it can process at the present time almost all types of image files, including ISO and BIN, it may even support new image files which are yet to be created. UltraISO can open these image files, directly extract files and folders, edit it and convert other image files to the standard ISO format.

UltraISO uses the double window unification user contact interface, you have the choice to only use the quick buttons and/or the mouse Drag & Drops, you can handle any CD/DVD image file easily.

UltraISO can:

– Duplicate disc to ISO file from CD-ROM.

– Build file on hard disk, CD-ROM, net drive to one ISO file.

– Extract files from ISO file.

– Edit ISO file in many format (such as Nero burning ROM, Easy CD Creator, CDRWin, CloneCD, BlindWrite, etc.).

– Make bootable ISO file.

– Create/Edit Audio CD image.

Some details:

– Can directly edit the ISO image file.

– Can directly extract files and folders from ISO image file

– Can add / delete /create new directory /rename ISO file image content.

– Can make ISO file from hard disk document.

– Can create CD image from CD-ROM, maintain bootable information.

– Can process the compact disc boot information, you can directly add/remove/extract boot image of the ISO image.

– Supports nearly all known CD image file formats (.ISO, .BIN, .IMG, .CIF, .NRG, .BWI and so on) , and converts them to the standard ISO form image.

– May directly set the file/folder to hidden attribute

– Supports ISO 9660 Level1/2/3 and Joliet extension

– Automatically optimizes the ISO image file structure, saves the CD space.

– Supports the shell document type integration, Open Image files through double clicking them or the Right Click menu of the mouse with the open dialog.

– The double window user interface is extremely convenient to use.

– There are rich add-on tools, you can create ALL in 1 bootable compact discs, CD image file management, even the virtual CD/DVD drive, those functions are really powerful.

System Requirement:

– Windows 7/2008/Vista/2003/XP (32bit and 64bit), Windows 2000, ME, 98SE, 98, or Windows NT4.0 SP6a+ operating system .

– Intel Pentium 166MHz or above.

– 64MB memory.

– At least 10MB free hard disk space .

– CD-ROM, CD-R/RW, DVD-ROM, the DVD-R/RW driver (copy compact disc image needs)

contraseña:itdes

CCleaner v5.05.5176 Professional Edition

Descargar CCleaner v5.05.5176 Professional [2015] [Final] [Key y Crack] [Español Mult] [Mega] totalmente gratis

La descarga es rápida, gratuita y segura a través de los enlaces que fueron subidos y se encuentran actualizados al día 13 de octubre por Loist520.

CCleaner 2015 Professional Edition | Full

Compatible: Windows, Xp, Vista, 7, 8, 8.1, 10 | Peso: 6.4 MB | Incluye: Key y patch | Idioma: Español, English, Français, Norwegian, polski, deutsch, dansk, nederlants, catalan + Multi

DESCRIPCION: CCleaner un programa para optimizar y limpiar su sistema, así como una herramienta para asegurar la seguridad del usuario. CCleaner elimina no deseado y los archivos no utilizados libera espacio en el disco duro y le permite ejecutar Windows más rápido. CCleaner también limpia los rastros de su actividad en línea (por ejemplo, el historial del navegador).

Como complemento, también contiene un limpiador de registro repleto de opciones. Las propiedades positivas también deben incluir el trabajo rápido y una falta total de la publicidad en cada programa o software espía.

CCleaner Profesional combina toda la funcionalidad de la PC CCleaner herramienta de optimización más los beneficios de mejora de rendimiento de disco de Defraggler entregado por los administradores de red en una interfaz única y sencilla, rápida.

DESCRIPCION: CCleaner un programa para optimizar y limpiar su sistema, así como una herramienta para asegurar la seguridad del usuario. CCleaner elimina no deseado y los archivos no utilizados libera espacio en el disco duro y le permite ejecutar Windows más rápido. CCleaner también limpia los rastros de su actividad en línea (por ejemplo, el historial del navegador).

Como complemento, también contiene un limpiador de registro repleto de opciones. Las propiedades positivas también deben incluir el trabajo rápido y una falta total de la publicidad en cada programa o software espía.

CCleaner Profesional combina toda la funcionalidad de la PC CCleaner herramienta de optimización más los beneficios de mejora de rendimiento de disco de Defraggler entregado por los administradores de red en una interfaz única y sencilla, rápida.

contraseña:itdes

Las tecnologías con las que Google simulará ser tú escribiendo correos

Gestionar el correo electrónico es una tarea a menudo pesada y farragosa: muchos de los mensajes que recibimos necesitan respuestas rápidas y urgentes, pero cuando su número es muy elevado ese proceso lleva tiempo. O lo llevaba, porque Google ha anunciado una nueva característica que hará que desde Google Inbox podamos generar respuestas automáticas predeterminadas a diversos mensajes.

La característica Smart Reply que se pone en marcha estos días y que se limitará por el momento al soporte del inglés es una demostración más de los avances que la empresa está haciendo enaprendizaje automático (o aprendizaje máquina) y que se combina con el uso del lenguaje natural que los servidores de Google pueden generar para simular algo sorprendente: que las respuestas automáticas parezcan realmente nuestras.

Las Redes Neuronales Profundas entran en acción

En el blog de Google Research encontrábamos ayer un detallado artículo en el que Greg Corrado, responsable de este desarrollo en particular, explicaba cómo se había logrado implementar esta característica en Google Inbox. La base de todo está en el aprendizaje automático y en concreto en los algoritmos de aprendizaje profundo.

Este tipo de sistemas han sido ya aprovechados en otros servicios de Google de forma extensiva. Ocurre por ejemplo en el ámbito de la búsqueda por voz de Google, que aprovecha las Redes Neuronales Profundas (DNNs) como la tecnología sobre la que se asientan estos modelos. Las mejoras sobre los Modelos de Mezclas Gaussianas (GMM) eran evidentes, y permitían mejorar la velocidad y precisión de reconocimiento de la voz de forma notable.

Otra de las aplicaciones de esas DNNs ha sido la realizada al obtener algo tan aparentemente aleatorio como las miniaturas de los vídeos de YouTube. Detrás de ese proceso hay estudios realmente detallados sobre cómo elegir la imagen que hará que los usuarios hagan finalmente clic en ese vídeo porque esa miniatura llama la atención.

Así funciona Smart Reply

La base de esta característica es el uso del llamado sequence-to-sequence learning, un sistema que permite la síntesis conversacional automática y que entre otras cosas sirvió para que en Google crearan un simpático experimento: un chatbot que debatía sobre el sentido de la vida con un humano, y lo hacía notablemente bien.

La aplicación de ese sistema de aprendizaje para la generación de respuestas a todo tipo de correos fue todo un reto, pero lograron resolver el problema con el uso de Redes Neuronales Recurrentes. Una de ellas "codifica" el correo entrante, y la otra genera posibles respuestas.

El codificador de correos trabaja estudiando las palabras de un correo y generando un vector que permite "comprender" a la máquina lo que se está diciendo y con qué tono. No solo eso: es capaz de identificar que dos frases formuladas de distinta forma significan lo mismo. Así, esta parte del sistema sabe que "¿Estás libre mañana?" y "¿Qué te parece si nos reunimos mañana?" tienen el mismo objetivo.

El segundo sistema, el "decodificador", toma ese vector y sintetiza una respuesta correcta palabra por palabra. Para evitar respuestas de decenas y cientos de palabras en Google utilizaron una variante de una red neuronal del tipo "Long Short-Term Memory" (LSTM) que permite que el sistema se centre en la parte del correo que es más útil para luego predecir la respuesta, restando importancia a frases menos relevantes antes y después.

La privacidad por bandera

En todo este sistema había un claro componente potencialmente polémico: la privacidad. El buen funcionamiento de este sistema de aprendizaje máquina o aprendizaje automático se basa precisamente en el entrenamiento con millones de correos electrónicos.

Sin embargo, esos correos nunca son leídos por un humano, y como afirmaba Corrado "eso significa que los investigadores tenían que hacer funcionar el aprendizaje en un conjunto de datos que no podían leer, lo que era algo así como tratar de resolver un puzzle con los ojos tapados".

Aún así el prototipo funcionó tras la corrección de varios simpáticos fallos iniciales. Por ejemplo, en las primeras etapas de desarrollo una respuesta sugerida constantemente por el sistema era "I love you" ("te quiero"). El sistema, explicaba Corrado, "hacía justo lo que se le había entrenado hacer, generar respuestas probables, y resulta que respuestas como "gracias", "me parece bien" o "te quiero" son súper comunes, así que el sistema se apoyaría en ellas como apuesta segura si no estaba seguro en otros casos".

Para resolverlo normalizaron la probabilidad de una respuesta candidata contrastándolas con respuestas pasadas, algo que hizo que el sistema fuera menos "amoroso", pero como dice Corrado, mucho más útil. Si queréis, podéis probar los resultados -en inglés- utilizando Inbox para Android e iOS. Veremos si vuestros conocidos detectan que esa respuesta es automática.

Firefox estrena su protección contra el rastreo bloqueando trackers y publicidad

La denominada navegación privada o de incógnito de los navegadores actuales suele ser poco más que un modo que hace que cuando cerremos el navegador se borren el historial y las cookies. Pero al final no nos protege de verdad de verdad, ya que no bloquea esos elementos de las páginas que registran nuestras acciones en ellas.

Mozilla dio anoche un paso para que esto deje de ser así lanzando la nueva versión 42 de Firefox. En esta versión nos encontraremos con una nueva protección contra el rastreo que empezó a probarse en agosto, y que ahora llega definitivamente a todos los usuarios de las versiones finales de Firefox en Windows, OS X, GNU/Linux y Android.

Así funciona la Protección contra rastreo

Como vemos en la imagen de cabecera, lo primero que nos encontramos ahora cuando accedemos a la navegación privada es información completa sobre qué es lo que hace exactamente este modo. De esta manera, nos dice que cuando lo utilizamos no se conservará ni el historial, ni las búsquedas, ni las cookies ni los archivos temporales.Pero también nos advierte de que tanto nuestro jefe como la empresa proveedora de servicios de Internet puede seguir rastreando las páginas que visitamos. En la parte derecha por lo tanto nos muestra la solución, un cuadro para activar la nueva protección contra el rastreo explicándonos que evitará que se rastree nuestra actividad mientras navegamos.

Cuando entramos en el modo de protección contra el rastreo, lo primero que nos aparece es un gráfico que nos avisa que habrá ciertos elementos que dejarán de verse en la web. Algunos comolos trackers que registran nuestros movimientos pasarán desapercibidos por no ser visibles, pero enseguida nos daremos cuenta de que otros elementos también han desaparecido.

Cuando entramos en el modo de protección contra el rastreo, lo primero que nos aparece es un gráfico que nos avisa que habrá ciertos elementos que dejarán de verse en la web. Algunos comolos trackers que registran nuestros movimientos pasarán desapercibidos por no ser visibles, pero enseguida nos daremos cuenta de que otros elementos también han desaparecido.

El efecto más visible que este modo tiene sobre una página web es que la publicidad desaparece por completo para cortar por lo sano evitando los anuncios que registran nuestras acciones. Se podría decir que de esta manera conseguimos un efecto parecido al de los bloqueadores de ads, pero sin necesidad de instalar y habilitar un plugin de terceros.

Aunque no es su objetivo principal, en algunos casos este modo también puede hacer que las páginas carguen ligeramente más rápido. Pero también puede que las páginas no se vean correctamente, por lo que a la izquierda de la barra de direcciones tendremos el icono de un escudo que nos permitirá activar y desactivar cuando queramos el modo contra el rastreo.

Además de este modo, El nuevo Firefox 42 también nos avisará de si una página es segura cuando hagamos click sobre el icono del mundo que aparece a la izquierda de la barra de direcciones, y también nos explicará el por qué y nos dará un acceso directo a la información completa sobre la página para que sepamos dónde nos metemos.

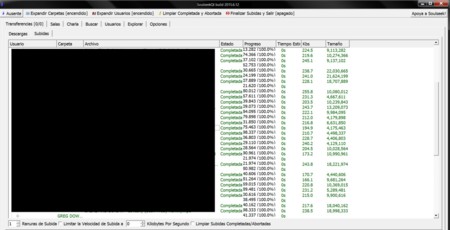

Algunos usuarios acusan a Telecable de estar limitando su velocidad de subida en redes P2P

En las últimas semanas estamos viendo cómo las demandas de las grandes asociaciones de artistas están haciendo mucho daño a los usuarios de redes P2P provocando el cierre de trackers como YIFY o Demonii. Pero hay otras batallas que se juegan a nivel doméstico, unas en las que son las propias proveedoras de Internet las que arremeten contra sus usuarios.

Por lo general lo suelen hacer de forma abierta como cuando se bloqueó The Pirate Bay en marzo, pero es común que entre los usuarios haya sospechas de que algunas les aplican bloqueos y capados en sus conexiones sin avisarles para evitar que accedan a redes P2P, y desde hace unas horas las sospechas empiezan a apuntar a Telecable.

¿Está capando Telecable las subidas P2P?

El revuelo ha empezado en los foros de BandaAncha.eu, donde un usuario se preguntaba si Telecable estaba capando su velocidad de subida en redes P2P. Este tenía contratada una línea de 100 megas de bajada y 10 de subida. Estos 10 Mbps serían el equivalente a 1250 KB/s, y como mostró en sus capturas sus subidas no pasaban de 250 o 300 KB/s.

Este forero también aseguró que era algo que sólo le pasaba al utilizar redes P2P, y que cuando subía archivos directamente a servidores, a la nube u a cualquier otra web la velocidad de subida pasaba a ser la que tenía contratada. Por lo tanto, esta persona preguntaba si era el único al que le pasaba, si sería un fallo técnico o si había más foreros a los que les estuviera pasando lo mismo.

En el hilo del foro contestaron varias personas diciendo que les estaba pasando lo mismo. Por lo tanto, entre los foreros empezaron a realizar varias pruebas que les llevaron a la conclusión de que, en efecto, Telecable parecía haber capado sus líneas para limitar la velocidad de subida en redes P2P.

Le hemos escrito a Telecable para que nos den su versión de lo que está pasando, y en cuanto recibamos la respuesta actualizaremos este post para hacérosla saber.

El 90% de los sites podrían estar filtrando tus datos. Al menos eso dice un nuevo estudio

Aunque, por desgracia, a nadie le viene de nuevo que algunos sites recaben y rastreen nuestra información personal y la compartan con terceros (infringiendo las políticas básicas de privacidad); un nuevo estudio acerca de esta cuestión, ha disparado toda las alarmas ¿la razón? La magnitud de los datos.

La investigación (que no es la primera de este tipo) llevada a cabo por un científico de la Universidad de Pennsylvania, y publicada en el International Journal of Communications, indica, en concreto, que 9 de cada 10 webs filtran los datos de sus usuarios a terceros. Pero analicemos sus conclusiones y comprobemos su método para esclarecer si es tal la gravedad del asunto.

El estudio

El análisis de Tim Libert (así se llama su autor), Exposing the Hidden Web: An Analysis of Third-Party HTTP Requests on One Million Websites, contempla –como su propio nombre indica- unespectro de un millón de páginas, las más populares del mundo. Unas webs en las que ha aplicado su propio software de código abierto, webXray –el mismo que se ha empleado en el pasado para analizar rastreadores instalados en sitios de pornografía y salud-.

Un método que le ha permitido detectar la citada conclusión y que, según apunta endeclaraciones a Motherboard, significa que “si visitas cualquiera de los sites más populares del momento, tienes una probabilidad del 90% de que terceras partes reciban información sobre tu navegación”. El peor perpetrador es Google, que rastrea el 80% de los sites indexados en Alexa y no respeta las indicaciones de la DNT (Do not Track).

“SI TODAS LAS EMPRESAS ACTUASEN COMO TWITTER, NO HABRÍA MUCHO DE LO QUE QUEJARSE”

“El asunto se agrava si tenemos en cuenta que la mayoría de personas nunca recibe notificación alguna de que la entidad está realizando un seguimiento […] por supuesto esto va para Facebook y casi todas las demás”, añade. Aunque parece que hay algunas excepciones como Twitter, a la que Libert elogia: “si todas las empresas actuasen como Twitter, no habría mucho de lo que quejarse”.

Además, otra de las averiguaciones revela que uno de cada cinco son potencialmente vulnerables a las técnicas de espionaje de la NSA, cuyas prácticas salieron a la luz tras casos como el de Edward Snowden.

El estudio, asimismo, explica cómo se producen las filtraciones de datos de manera relativamente sencilla. En términos generales, comenta que algunos sites incluyen contenidos ubicados en otros servidores, unos elementos que requieren de una petición HTTP en la que el usuario transfiere (sin saberlo) datos como la IP, la fecha y hora, el modelo de ordenador y el navegador. Algunos, incluso, pueden emplear cookies de rastreo, y descargar Javascript en sus dispositivos.

Microsoft añade Red Hat Linux en Azure uniendo lo mejor de dos mundos

Esta noticia es de las que chocarán a los más veteranos de la tecnología. Microsoft ha confirmado hoy con una nota de prensa que se dispone a ofrecer Red Hat Linux dentro de Azure. Sí, no estamos soñando, tendremos todos los servicios empresariales de Red Hat Linux trabajando de forma nativa dentro de los servidores de Microsoft.

Y no sólo eso, sino que Microsoft la promocionará como elección "preferente" ante todos los usuarios que recurran a utilizar Linux dentro de Azure. También habrá la posibilidad de tener entornos híbridos con sistemas de Windows y de Red Hat, Aprovechando lo mejor de los dos mundos.

Paul Cornier, Presidente de la división de Productos y Tecnologías en Red Hat, defiende centros de datos "heterogéneos" y nubes híbridas en la nota de prensa al mismo tiempo que califica a Microsoft de líder en el sector:

"Con Red Hat y el líder del trabajo en la nube empresarial uniendo fuerzas, son nuestros consumidores los que ganan hoy al unirnos con soluciones comunes para ayudarles a superar retos en esta nube híbrida. Juntos ofreceremos el mejor acuerdo para ofrecer soporte a nuestros consumidores."

La nueva columna fuerte de Microsoft

Las señales ya estaban claras hace un año, con Microsoft convirtiéndose en el segundo mayor proveedor de servicios de computación en la nube; y tras los últimos resultados financieros de la compañía queda claro que Azure se convierte en una buena fuente de ingresos para la compañía de Redmond.

Esta unión con Red Hat potenciará esta ventaja, y con algo de suerte ganará terreno frente a los competidores Amazon Web Services y Google Cloud. ¿Quién dijo que en el mundo de la computación de la nube ya no había sitio para sorpresas? Muchos se habrían reído si hubieran oído hablar de Azure y Red Hat trabajando codo con codo.

Tres iniciativas (y algunas herramientas más) que abren las redes sociales a los usuarios ciegos

Si bien las comunidades virtuales (en especial aquellas que gozan de mayor arraigo como Facebook y Twitter) se han convertido, prácticamente, en un imprescindible que forma parte de nuestra vida social y a pesar de que no dejan de introducir mejoras y modificar sus políticas para captar nuevos clientes, lo cierto es que existe un sector olvidado: el de las personas con alguna discapacidad visual.

Así y tal y como sucede en otros ámbitos, la imposibilidad de visualizar afecta especialmente a las fotos colgadas en estas redes, un hándicap que les impide disfrutar por completo de las posibilidades de estas plataformas. Por fortuna, los de Zuckerberg han lanzado una iniciativa para paliar este inconveniente; y lo mejor: su propuesta no es única.

El caso de Facebook

A finales del mes pasado la compañía anunció que estaba desarrollando una herramienta que permitiría a los ciegos “ver” las fotos subidas a su aplicación, una utilidad que nacería fruto de la intención de facilitarle la vida a los implicados y evitar su exclusión en esta clase de sociedades online.

Para solucionarlo y en concreto, han creado un software que, basado en la inteligencia artificial y valiéndose de otros servicios como Google Fotos, es capaz de describir de manera precisa la foto que el sujeto escoja, incluyendo datos sobre si tienen que ver con un viaje, una comida, si contiene árboles, mascotas, etcétera.

Una auténtica novedad, pues actualmente aquellos que padecen ceguera deben conformarse con escuchar la descripción de quien había colgado la imagen (algo, sin duda, bastante limitado y que, en la mayoría de ocasiones, no responde a la realidad del contenido). Estará disponible el año que viene, aunque se desconoce la fecha exacta.

Keitana

Si bien ya te hemos hablado de Keitana en anteriores artículos, no podemos evitar referirnos a ella. Construida en HTML5 y de código abierto, es compatible con la mayoría de ordenadores y dispositivos móviles. La herramienta, gratuita, nos permite conectarnos a Facebook y a Twitter a través de comandos de voz en distintos idiomas, así como interaccionar con el teclado, ideal para los que dispongan de keyboards adaptados.

El software de la Universidad de Granada

Por otra parte, la Universidad de Granada y poco después de que la ONCE denunciase la baja accesibilidad de las redes sociales (una propuesta significativamente sonada en 2012), dio a conocer un software que permite adaptar la popular red de Zuckerberg a las personas con discapacidad visual. Un programa que les brinda la posibilidad de reducir el tiempo que emplean en realizar determinadas tareas y las agiliza.

La investigación corrió a cargo de Nuria Medina y Josefa Molina, dos científicas del departamento de Lenguajes y Sistemas Informáticos que probaron su programa en sujetos con distintos grados de ceguera.

Al margen de las comentadas no podemos evitar citar algunas de las herramientas más utilizadas por las personas ciegas como Apple Voiceover, Jaws y Nva; así como aquellas redes sociales específicas para ellos como Blindworlds e Inclusive Planet, centradas en este target.

En definitiva unas propuestas necesarias pero desgraciadamente limitadas que nacen en un marco en el que, a pesar de la existencia de estos sistemas de asistencia comentados, que leen la información que aparece en pantalla, todavía queda mucho por avanzar, pues integran una serie de inconvenientes como la imposibilidad de ver de manera global, de un mero “vistazo” una web completa y otros.

Un hecho que no solo dificulta el acceso a la tecnología en si misma sino también** a la información** y, en conjunto, un marco en el que la mayoría de herramientas sacrifican la experiencia del usuario ciego a favor de otras ideas más rentables.

Suscribirse a:

Comentarios (Atom)